防蚁剑反制配置

反制蚁剑文章

-

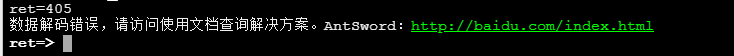

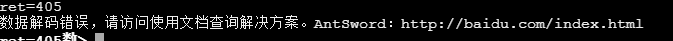

分析蚁剑连接时的流量特征,通过测试连接性,最后在终端报错出url,并点击,让受害者点击然后上线cs。

-

分析蚁剑连接时的流量特征, 读取文件和目录都没有问题,常见的命令执行没有问题,但是上传下载显示连通性出现问题 ,在终端报错出url,让受害者点击上线cs。

产生原因

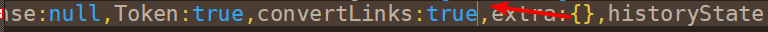

antsword的虚拟终端采用的是jquery.terminal,版本为1.1.1。css与js文件 在 antSword-master\static\libs\terminal目录。在遇到链接和电子邮件时会自动将其转换成a标签。点击链接后,antsword会用自身的浏览器模块加载恶意js文件。

修复

最新版本的 jquery.terminal已经修复了自动将终端的链接和邮件地址转换成a标签,但是antsword的js不向上兼容,只能手动修改js代码。

打开 antSword-master/static/libs/terminal/js/jquery.terminal-min-1.1.1.js

寻找 convertLinks:true 字段 ,将自动转换配置改为 convertLinks:false。重启antsword后的命令行终端就不会自动将链接转换为a标签了。

而且最新版的antsword好像修复了,点击链接会调用浏览器打开而不是antsword自身的浏览器模块。